js/jse/vbs/wsf拡張子でウイルス感染被害防ぐ無料対策 メール添付ファイルに注意

[最終更新日 2019年1月2日]

英語の文章で書かれた ウイルスメール が無差別にドバドバとバラ撒かれてます! (T_T)ノ

メールの内容にサッパリ身に覚えがないのに… 英語の意味が分からないのに… 自分自身で怪しい 迷惑メール(スパムメール) と判断できず気になって気になって無視できない日本のユーザーさんがやはり一定数いるようです。

【ウイルス付き迷惑メールの件名事例】 Unpaid invoice ID:[数字] Document No [数字] Invoice_[数字] CCE[数字]_[数字] Outstanding Statement Emailing: IMG_20171221_[数字], IMG_20171221_[数字], IMG_20171221_[数字]_HDR Purchase Order [数字] Voice Message from Outside Caller ([数字]m [数字]s) Message From "[数字]" [数字] Scan Data Scanned image CC Confirmation FL-[数字] 11.30.2017 Scanned from Epson Scanned from Canon Scanned from Lexmark Scanned from HP Invoice [数字] 10.18.2017 Supplement payment [数字] Invoice INV[数字] Voicemail From 845-551-[数字] Document invoice_[数字]_sign_and_return.pdf is complete Invoice IP[数字] Your Remittance Advice Invoice Message from [数字] Copy of invoice A[数字]. Please find your invoice attached Emailing - PDF[数字] Emailing - DOC[数字] INVOICE New Doc 2017-10-01 - Page [数字] New Doc 2017-10-02 - Page [数字] Emailing: Scan[数字] UPS Ship Notification, Tracking Number [英数字] Invoice PIS[数字] Your Invoice # [数字] Invoice RE-2017-09-21-[数字] Your Payment # [数字] Status of invoice A[数字]-[数字] Emailing - [数字] HERBALIFE Order Number: [英数字] Message from KM_C224e Status of invoice Copy of Invoice [数字] Your Amazon.co.uk order [数字]-[数字]-[数字] has been dispatched FreeFax From:[数字] Bankwest - You have a new eStatement Please verify your email address Email Invoice Requested Emailed Invoice - [数字] Microsoft Store E-invoice for your order #[数字] Your invoice for eBay purchases ([数字]#) Voice Message from [数字] - name unavailable Scanning Invoice INV-[数字] from Verizon True Telecom Invoice for August 2017 Invoice INV-[数字] from Property Lagoon Limited for Gleneagles Equestrian Centre August Payment Emailed Invoice - [数字]:1 E-invoice for your order #[数字] Emailing: Payment_201708-[数字] Message from ≪G10PR0151001.[ドメイン]≫ You have received a scan from AT Management Overdue BT bill New voice message [数字] in mailbox [数字] from ≪[数字]≫ Your Sage subscription invoice is ready Fax from: (01242) [数字] PBX: New message [数字] in mailbox [数字] from "[数字]GOFEDEX" No Subject Voice Message Attached from [数字] - name unavailable Emailing - CSI-[数字]_MB_S_[英数字] PAYMENT E 2017-08-09 ([数字]).doc .docx .xlsx .pdf .jpg .tiff Message from ≪RNP002673C[数字]≫ IMG_[数字].GIF .JPG .PDF .JPEG .BMP Invoice NIC[数字] Voicemail From 845-551-[数字] at 9:35AM Your order has been despatched Your Payment is attached Invoice PIS[数字] Scanned Image from a Xerox WorkCentre Emailing: PIC[数字].JPEG .GIF .TIFF .PNG eFax message from "03 [数字]-[数字] " - 2 page(s) Dhl Commercial Invoice [数字] [数字] NOTICE CUSTOMS CHARGES [数字] [数字] Fwd: New Order [英数字]-17-[数字] Shipping by ”DHL” Booking Confirmation Notice Customs Charges [数字] [数字] scanned copy Photo from [人名] Scan Dec Month Bill Tracking Sheet Subscription Details Payment Processing Problem Voicemail from [数字] <[数字]> 00:[数字]:[数字] Accounts Documentation - Invoices Order Receipt Amount Payable DOC_[数字] FAX_[数字] IMG_[数字] LABEL_[数字] ORD_[数字] PHOTO_[数字] PIC_[数字] JPEG_[数字] JPG_[数字] SCAN_[数字] SHEET_[数字] DOCUMENT_[数字] Parcel Certificate Fixed invoices a image for you a picture for you a photo for you a photos for you Bill for papers 13-12-2016 Bill for papers 12-12-2016 Payment Confirmation Order Confirmation [数字] Hexstone Ltd Software License Attached: Scan_[数字] Copy: Receipt_[数字] Copy: Document_[数字] Emailing: Receipt_[数字] File: Document_[数字] File: Receipt_[数字] File: Scan_[数字] Firewall Software Payment Receipt Invoice-#[数字] Order #[数字] Attention Required Scan from a Samsung MFP Invoices Card Receipt receipt Recent order Urgent Data Scanned image from MX2310U@[ドメイン名] Please Consider This Please Pay Attention Payment Information E-Mailed Invoices Invoice_[英数字] Message from KMBT_C220 Urgent [Scan] 2016-[数字] [数字]:[数字]:[数字] For Your Consideration Insufficient funds DSCF[数字].pdf .tiff .png .gif .jpg Message from ”RNP[英数字]” Urgent Alert Purchase Order No. [数字] Vigor2820 Series New voice mail message from [数字] Important Information A/C [数字] - Overdue Invoice It Is Important Fax transmission: F-[数字]-[数字]-[数字]-[数字].zip scan paper Payment confirmation [数字] Emailing: LETTER [数字].pdf Bill-[数字] Photo from office Scan from office Please note Documents Requested Re:Documents Requested FW:Documents Requested Delivery status Abax UK Invoice [数字] Invoice [英数字] Receipt Invoice for [数字] 21/11/2016 Spam mailout Your Amazon.com order has dispatched (#[数字]-[数字]-[数字]) Please find attached invoice no: [数字] Virtual card Emailing: _[数字]_[数字] Order Document from [人名] Receipt [数字]-[数字] unauthorized access BP Fuel Card E-bill [数字] for Account (rnd(B,S,F,H,A,D,C,N,M,L)}}[数字] 08/11/2016 Shell Fuel Card E-bill [数字] for Account (rnd(B,S,F,H,A,D,C,N,M,L)}}[数字] 08/11/2016 Account temporarily suspended Your parcel has arrived Order [数字] Suspicious movements Statement Health Insurance Scanned image from MX2310U@[メールアドレスの一部] Financial documents Your shipment Please verify INVOICE [数字] ATTACHED -Thank you for your business Order [数字] (Acknowledgement) Parcel no. [数字] Bill Urgent payment request Flight tickets Fax transmission: F-[数字]-[数字]-[数字]-[数字].zip New Doc [数字]_[数字].pdf part [数字] Transactions Your Invoice: SIPUS16-[数字] Credit Card Details Invoice No. [数字] for Transaction declined Thank you very much Document No [数字] Voicemail from [人名] [数字] <[数字]> 00:[数字]:[数字] Wrong tracking number Payment history Please review E-TICKET [数字] Bill overdue Package details Your order has been proceeded Wrong model Budget forecast Complaint letter wrong paychecks Your Order Cancellation request contact information Refund Bill for papers [数字]-04-10-2016 Travel Itinerary please sign Parcel details Emailing - [数字].pdf Transaction details Temporarily blocked Bill for papers [数字]-[数字]-09-2016 Neopost documents [数字] Payment Clients accounts Updated invoice #[数字] Transactions details Photo from [人名] Delivery #D-[数字] Package #DH[数字] Payment approved Package Receipt [数字] from The Music Zoo Out of stock documents Tracking data Tracking number Express Parcel service Re: request Booking confirmation SCAN financial report Renewed License Account report Delivery Confirmation: [数字] Equipment receipts payment copy Tax invoice Confirmation letter Budget report Invoice #[英数字]-2016 Agreement form Suspected Purchases Message from “CUKPR[数字]” Copy August invoice copies Credit card receipt old office facilities Travel expense sheet Shipping information flight tickets bank transactions paycheck Transaction details mortgage documents Commission monthly report office equipment Contract Statement Cancellation Audit Report Bill Attached: Blank([数字]) Attached: Invoice([数字]) Attached: Receipt([数字]) Emailing: Label Copy: Receipt([数字]) Copy: Document([数字]) Blank 2 Message from ≪CUKPR[数字]≫ File: Picture([数字]) File: Photo([数字]) File: IMG([数字]) File: Receipt([数字]) Copy: Photo([数字]) Copy: IMG([数字]) Copy: INV([数字]) Copy: Picture([数字]) Attached: Photo([数字]) Emailing: INV([数字]) Emailing: Receipt([数字]) Budget Reports please sign Business card Confirmation letter Emailing: IMG([数字]).jpg .png .gif .tiff Emailing: Photo([数字]).jpg .png .gif .tiff Emailing: Image([数字]).jpg .png .gif .tiff Emailing: Picture([数字]).jpg .png .gif .tiff .pdf Fw: New invoices report Paid bills Sales charts Corrected report Bank account record Foundation plan Self Billing Statement annual report updated details upcoming meeting list of activities Attached Image Re[数字]: sales report Financial statement fixed invoice invoice new invoice Business Analysis company database bank account report document attached Please review Word Document Profile Fw: Documents copies Financial report new invoice Let's Emu! FireflyFramer

メールの送信者は実在する企業や見ず知らずの外国人に偽装されてることも多く、中には自分が自分宛てにメールを送信してるかのよう送信者と受信者のメールアドレスを一致させる手口も確認されてます。

危険なスクリプトファイルの脅威

金銭の支払い請求書(invoice)、荷物の配達通知、FAXやコピー複合機のデータ受信など、もっともらしい様々な名目で添付ファイルの確認を誘うのがウイルスメールの定番の攻撃手口です。

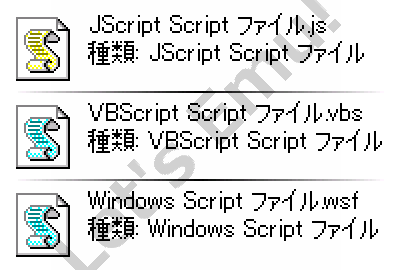

メールで受け取った 圧縮アーカイブ(.zip/.rar/.7z)を解凍・展開 したり本文中に記載されたリンクをクリックすると、文書、画像、音声ではない スクリプトファイル(拡張子 .js / .jse / .vbs / .wsf) を手にしたら100%危険なブツです。

巻物+白紙のデザイン画像を文書と誤認する? スクリプトファイル

この正体は スクリプトウイルス です。 Σ(´ω`)<こんな 拡張子を持つファイル をメールでやり取りすることは通常ない!

- 開いたらウイルス感染メール実例 添付ファイルjs/jse拡張子の無料対策

- 開いたらウイルス感染メール実例 添付ファイルvbs拡張子の無料対策

- 開いたらウイルス感染メール実例 添付ファイルwsf拡張子の無料対策

■ スクリプトファイルはスマホも影響?

これらスクリプトファイルの動作環境は Windows XP/Vista/7/8/10パソコン に限定されるので、それ以外の Mac OS X、Androidスマホ、iOS(iPhone/iPad)、ガラケー、テレビ、ゲーム機 はまったく影響せず大丈夫です。 ( ^^)b<メールは破棄するなりご自由に

スクリプトウイルスの目的と感染防止対策

日本を含め世界中のWindowsユーザーさんが不正なスクリプトファイルをうっかり ダブルクリック して開いたら…?

セキュリティソフト の検出を華麗にスリ抜けて 身代金要求ウイルス(ランサムウェア) に感染し大事な文書や写真が破壊されたり、ネットバンキング不正送金を狙うスパイウェア の被害に繋がります。

| スクリプトファイルが感染経路の脅威 |

|---|

| ランサムウェア GandCrab , ランサムウェア Locky , GlobeImposter , BTCWare , Sage , |

| ネットバンキングウイルス Ursnif(アースニフ)/Dreambot(ドリームボット) , ネットバンキングウイルス Dridex , パスワードスティーラ Fareit , ワーム Phorpiex , ネットバンキングウイルス TrickBot , ファイルレスなトロイの木馬 Kovter |

抽象的な 『怪しいメールを開くな!』 が実現できない不安のあるWindowsユーザーさんはもちろんのこと、スクリプトファイルの攻撃手法に効果的に対抗する強力な 無料ウイルス対策 を3つ紹介しましょう。 (^o^)ノ<セキュリティ製品に頼らないウイルス無害化!

【ウイルスメールで攻撃される流れ】

スパムフィルタをスリ抜けた迷惑メールを受信する

↓ 巷で見かける 『怪しいメールを開くな!』

添付の圧縮アーカイブを展開・解凍する、あるいは誘導リンクをクリックする

↓

セキュリティ製品をスリ抜けるスクリプトファイルをダブルクリックして開く

↓ 拡張子の関連付け変更でブロック! (初心者向け)

システムの wscript.exe が起動してスクリプトが処理される

↓ Windows Script Host の無効化でブロック!

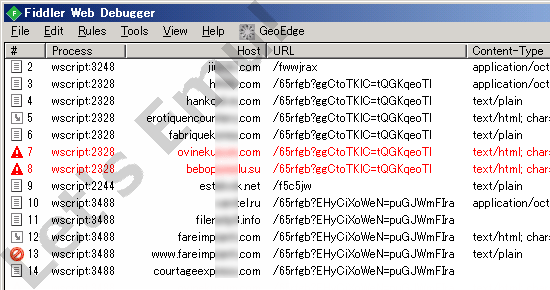

外部ネットワークからメインのウイルス本体をダウンロードしてくる

↓ ファイアウォールでブロック!

セキュリティ製品が脅威と判定しない新鮮なウイルスが起動し感染する

ウイルスメール対策1 − 拡張子の関連付け

Windows の設定でスクリプトファイルに分類される 拡張子5つを「メモ帳」などのテキストエディタに関連付け る変更をしておくと、うっかり時のマルウェア被害を100%防止する効果があります。 (゚ー゚)b<PC初心者向けの無料ウイルス対策〜♪

| Windowsスクリプト | ||

|---|---|---|

| 拡張子 | 種類 | アイコン |

.js |

JScript Script ファイル JavaScript ファイル |

|

.jse |

JScript Encoded Script ファイル | |

.vbs |

VBScript Script ファイル | |

.vbe |

VBScript Encoded Script ファイル | |

.wsf |

Windows Script ファイル | |

【1】 Windows のコントロールパネルを開き、右上の検索ボックスに『ファイル拡張子』と入力して、[ファイル拡張子に関連付けされたファイルの種類の変更] や [あるファイルの種類を特定のプログラムでオープン] をポチッとな

【2】 一覧リストの中から、現在の既定プログラムが Microsoft ® Windows Based Script Host になってる拡張子5つをそれぞれ選び、右側の [プログラムの変更...]ボタン をポチッとな

![[Locky/Zepto/Odin/Shit/Thor/Aesir/Zzzzz、CryptXXX、CrypMic、Cerber感染回避対策] ウイルスメールの添付で拡張子を開く前提で関連付け変更 Windows Scriptファイル「.wsf」、VBScript Scriptファイル「.vbs」「.vbe」、JScript Scriptファイル「.js」「.jse」](./image/24grfp3.png)

ファイルの拡張子の関連付けを変更する

【3】 ファイルを開くプログラムの選択で「メモ帳」などのテキストエディタを選ぶ (一覧にないなら「ほかのプログラム 田」をクリック

ウイルスメール対策2 − スクリプトの動作設定

スクリプト実行環境 Windows Script Host(WSH) の設定を変更し次のようなことが可能です。 (゚0゚)<何ら費用のかからない無料ウイルス対策♪

- 確認ダイアログを表示してユーザーに判断を仰ぐ

- スクリプトを処理しないよう機能を完全に無効化する

スクリプトの動作を担当するのは Windows のシステムフォルダに最初から用意されてる

wscript.exe で、この実行ファイルを無理やり削除することなく レジストリにキーの追加と値の変更 を行ってください。 (^。^)

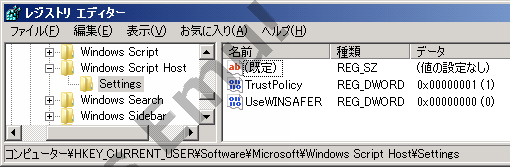

《現在ログインしてるユーザーだけ適用する場合》

HKEY_CURRENT_USER\Software\Microsoft\Windows Script Host\Settings

《すべてのログインユーザーに適用する場合》

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows Script Host\Settings

■ スクリプトを実行するか確認ダイアログを表示

デジタル署名が付いておらず信頼できない発行元のスクリプトファイルをユーザーが実行すると、[実行する(R)] or [実行しない(D)] を選択させる確認ダイアログ 『発行元を確認できませんでした。このソフトウェアを実行しますか?』(イメージ画像) が表示されます。

| レジストリキー | ||

|---|---|---|

| 項目 | 種類 | 値のデータ |

| TrustPolicy | DWORD (32 ビット) REG_DWORD |

0=すべて実行する (初期値) 1=署名付き以外は実行を確認する 2=署名付きのみ実行する |

| UseWINSAFER | 〃 | 0=AppLockerを無効にする 1=AppLockerを有効にする (初期値) |

マルウェアに感染する一歩手前となるワンクッションの場面を用意できるので、被害を回避できる最後のチャンスが生まれます!

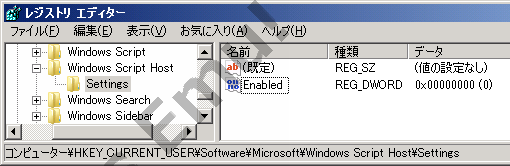

■ スクリプトを実行できないよう Windows Script Host を無効に

確認する場面を用意しても ”開く” という使命感から脊髄反射で実行するユーザーさんが現れます。

Windows Script Host(WSH) が動作しないよう無効化すると、スクリプトファイルをユーザーが実行してもエラーダイアログ 『Windows Script Host へのアクセスがこのコンピュータ上で無効にされています。詳細については、管理者に連絡してください。』(イメージ画像) が表示されます。

| レジストリキー | ||

|---|---|---|

| 項目 | 種類 | 値のデータ |

| Enabled | DWORD (32 ビット) REG_DWORD |

0=WSHを無効にする 1=WSHを有効にする (初期値) |

無効にしておいてもWindowsパソコンの動作そのものには影響しません。 (*´∀`)<PC中・上級者でもやらかすのを見越してぜひ

★ 動作確認方法

【1】 Windows のデスクトップ上で右クリックしてメニューから [新規作成(X)] → [テキスト ドキュメント] をポチッとな

【2】 ファイルの拡張子を 「新しいテキスト ドキュメント.js」 のように変更し起動する (中身は空のままでOK

ウイルスメール対策3 − ファイアウォール

導入してる セキュリティソフト のファイアウォール機能を使い、スクリプトの処理を担当するプログラム wscript.exe のアウトバウンド通信(送信側)をブロックします。

スクリプトファイルを開いたら wscript.exe 介してランサムウェア感染の処理発動!

スクリプトファイルやマクロウイルスが外部ネットワークに接続してウイルス本体をダウンロードする挙動を100%阻止するため、悪用されることの多い powershell.exe と mshta.exe もブロックすることを強く推奨します。

Windowsファイアウォール が有効になってるなら、標準で実装されてる無料の セキュリティが強化された Windows ファイアウォール でこのウイルス対策は簡単に対処できます。

セキュリティトピックス

■ 不正なスクリプトファイルの無害化メリット

- 対応が後手に回ることもあるセキュリティ製品に頼る場面なくウイルス感染防止を実現

- 追加でセキュリティ製品の導入や常駐もなくパソコンの動作パフォーマンスに影響0

- パソコンの買い換えやWindowsのリカバリ(初期化)をしない限り永遠のウイルス対策効果

- 一回限りの数分間の変更作業でウイルス対策が完結してお金もかからず無料

■ 不正なスクリプトファイルのウイルス検出名

ESET JS/Danger.ScriptAttachment JS/TrojanDownloader.Nemucod JS/Danger.DoubleExtension JS/TrojanDownloader.Agent VBS/TrojanDownloader.Agent PowerShell/TrojanDownloader.Agent JS/Obfuscated F-Secure Exploit.OLE-JS.Gen JS.TeslaCrypt.1.Gen JS.TeslaCrypt.2.Gen JS.TeslaCrypt.4.Gen JS:Trojan.Cryxos JS:Trojan.Downloader.Nemucod JS:Trojan.JS.Agent JS:Trojan.JS.Downloader Trojan-Downloader:JS/Dridex Trojan-Downloader:JS/Kavala Trojan-Downloader:JS/Locky Trojan-Downloader:VBS/Kavala Trojan-Downloader:VBS/Locky Trojan-Downloader:W32/Kavala Trojan.JS.Downloader.Nemucod Trojan.VBS.Downloader Trojan:JS/Kavala VB:Trojan.Agent VB:Trojan.Downloader VB:Trojan.VBS.Agent VB:Trojan.VBS.Downloader JS:Trojan.Ransom Trojan-Downloader:VBS/Scarab Exploit.HTML-PowerShell.Gen Kaspersky HEUR:Trojan-Downloader.Script.Generic HEUR:Trojan.Script.Agent.gen Trojan-Downloader.JS.Agent Trojan-Downloader.VBS.Cryptoload Trojan-Downloader.JS.Cryptoload McAfee JS/Nemucod VBS/Downloader Microsoft TrojanDownloader:JS/Nemucod TrojanDownloader:JS/Swabfex TrojanDownloader:JS/Crimace TrojanDownloader:JS/Jasobfus TrojanDownloader:VBS/Schopets TrojanDownloader:PowerShell/Ploprolo Trojan:Script/Cloxer Sophos Troj/JsDwnldr Troj/JSDldr Troj/VBSDl JS/DwnLdr JS/Dldr VBS/DwnLdr VBS/Dldr VBS/DownLd VBS/Agent Troj/VbsDldr Troj/JSDl Mal/DrodZp-A Symantec JS.Downloader JS.Downloader.D VBS.Downloader.Trojan VBS.Downloader.B VBS.Downloader!gen2 VBS.Downloader!gen3 JS.Downloader!gen39 JS.Downloader!gen40 VBS.Downloader.B ISB.Downloader!gen48 Trend Micro JS_LOCKY JS_LOCKYLOAD JS_NEMUCOD JS_CERBER VBS_LOCKY VBS_NEMUCOD HEUR_JSRANSOM VBS_FAKEGLOBE VBS_DLOADR JS_FORMERS JS_POWL JS_NEMU JS_POWLOAD JS_POWMET JS_URSNIF JS_DLOADER JS_GEN Mal_Nemucod Mal_NemuHeur Possible_Nemucod Mal_VBSCRDLX VBS_POWLOAD VBS_SCARAB VBS_SCA Trojan.JS.POWLOAD