ランサムウェア対策に効果的なファイアウォール設定 メール添付ファイル感染被害防止

ランサムウェア(Ransomware) は身代金を要求して脅迫するコンピュータウイルスで、日本だと 「身代金型ウイルス」 「身代金要求型ウイルス」 なんてな脅威で紹介されます。

「Ransom」(身代金) + 「Software」(ソフトウェア) の造語

2015年あたりから ファイルを復元できないよう暗号化するランサムウェア の感染を狙った 添付ファイル付き迷惑メール(スパムメール) が日本を始め世界中のメールアドレス宛てにバラ撒かれてます。 (´0`)<ウイルスメール は ランサムウェアの感染経路 として被害者を確実に生み出す効果的な攻撃手口

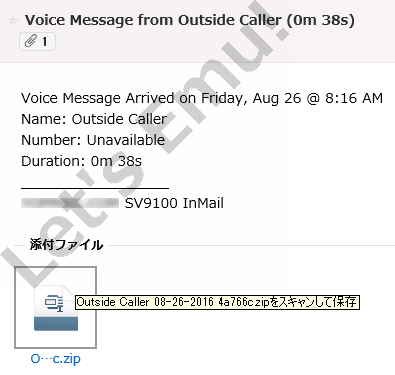

ボイスメッセージ? ランサムウェア感染を企む 添付ファイル付きスパムメール

- 見ず知らずの海外企業や外国人からの請求書や写真

- 送信者が自分自身のメールアドレスに偽装されてる文書や画像

- 所属する組織内からの業務連絡

- FAXやコピー複合機のデータ受信通知

「怪しい実行ファイルに気をつけろ!」が通用しない

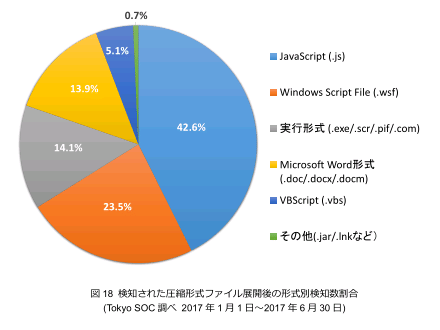

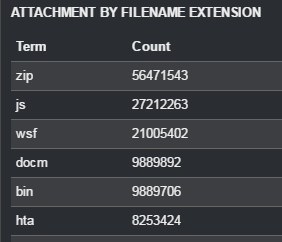

その手口は古典的な メールの添付ファイルを開くよう誘惑する流れ だけど、注目すべきは古典的な Windows向け実行ファイル(拡張子 .exe) ではないファイル形式が活発に投入されてる現実です。

メール添付の圧縮アーカイブ の中身は7割がスクリプトファイル

(出典 IBM Tokyo SOC Report 2017年上半期)

具体的に、添付ファイルの圧縮アーカイブ(拡張子 zip .rar .7z) を展開すると登場するスクリプトファイルがコチラ!

何これ? ポチポチッ (゚_゚)o`

- JScript Script ファイル / JavaScript ファイル … 拡張子 .js .jse

- VBScript Script ファイル … 拡張子 .vbs

- Windows Script ファイル … 拡張子 .wsf

- ショートカット … 拡張子 なし

- HTMLアプリケーション … 拡張子 .hta

これはウイルス付き迷惑メールを配信するボットネット Necurs の動向が大きく影響していて、日本も含め世界中で ランサムウェア Locky、Cerber Ransomware、ネットバンキングウイルスの被害者さんを生み出す要因になってます。

Necurs が配信する スクリプトファイル や ワード文書(マクロウイルス) の投入量

(出典 Necurs - the Heavyweight Malware Spammer | Trustwave、2016年9月)

こんな中、セキュリティ製品のスリ抜けも起こる不正なファイルを ”怪しい” と見抜けないWindowsユーザーさんがうっかり ダブルクリック で開いてしまう ヒューマンエラー が残念ながら発生します。 (´;ω;`)<地球上の全Windowsパソコンが例外なくターゲット…

- 『自分は関係ない』 → 攻撃者があなたを特別扱いしてくれる!? 自分が思い込んでるだけで根拠なし

- 『こんな手口に引っかからない』 → 有効な攻撃手口を軽視して結局何も対策しない自信過剰パターン

- 『セキュリティソフト入れてるから大丈夫』 → 感染を妨害されないようセキュリティ会社は真っ先に出し抜かれる

ファイアウォールの設定でウイルスメールに対抗

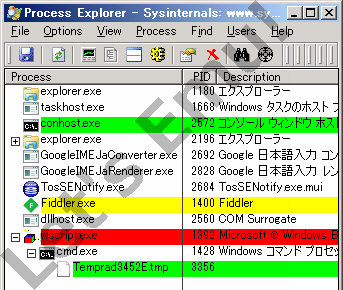

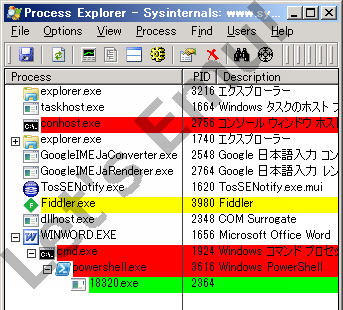

実際に手元で 不正なファイル を開いた直後にユーザーの目に見えない裏側で行われてる様子を観察すると、ある 効果的なウイルス対策 が見いだせたので紹介します。 (*´0`)b

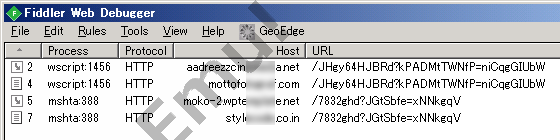

スクリプトファイル を開いてランサムウェアがシレッと起動した様子

Word文書ファイル から PowerShell を介してランサムウェアがシレッと起動した様子

この時、外部ネットワークに接続してメインのマルウェア本体をダウンロードしてくる動きを確認できるのです。

■ アウトバウンドがウイルス対策のキモ

そこで、ファイアウォール の アウトバウンド(送信) で次のプログラムを通信ブロック対象に登録しておくと、ランサムウェアやネットバンキングウイルスなどがWindowsパソコンに侵入するのを未然に防げます。 (・o・)b<特に★はブロック推奨

| ウイルス対策にブロックする実行ファイル | |

|---|---|

【Windowsスクリプト】 ★C:\Windows\System32\wscript.exe |

|

【HTMLアプリケーション】 ★C:\Windows\System32\mshta.exe |

|

【PowerShellスクリプト】 ★C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe |

|

【BITS (バックグラウンドインテリジェント転送サービス)】C:\Windows\System32\bitsadmin.exe |

|

【コマンドプロンプト】C:\Windows\System32\cmd.exe |

|

【Windowsスクリプト】C:\Windows\System32\cscript.exe |

|

なお、使用してるWindowsパソコンに合わせて…

- 32ビット環境 ⇒ 1つ目の「C:\Windows\System32\ ~」 だけ登録

- 64ビット環境 ⇒ 「C:\Windows\System32\ ~」 と 「C:\Windows\SysWOW64\ ~」 の両方を登録

自分のパソコンが 32 ビット版か 64 ビット版かを確認したい - Microsoft サポート

https://support.microsoft.com/ja-jp/help/958406

無料Windowsファイアウォールで対策する設定方法

総合セキュリティソフト ではなく ファイアウォールが実装されてないウイルス対策ソフト を利用してるなら、Windows Vista/7/8/10 に最初から用意されてる セキュリティが強化された Windows ファイアウォール でこのウイルス対策を無料でできます。

Windowsファイアウォールは性能が悪いというお話も見かけるけど、使い勝手が悪い以外は問題なく正常に通信制御できるのでウイルス対策として十分活用できます。

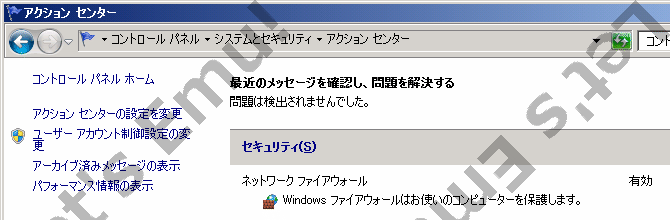

Windows のコントロールパネルの [アクションセンター] または [セキュリティとメンテナス] へ移動

[セキュリティ(S)] → 「ネットワーク ファイアウォール」 で稼働状況を確認できる

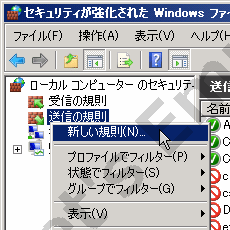

【1】 Windows のスタートメニューにある検索ボックスや [ファイル名を指定して実行...] に「

wf.msc」と入力しエンターキーをポチッとな

【2】 ウィンドウ画面左側のツリーで「送信の規則」を選び、右クリックメニューから [新しい規則(N)...] をポチッとな

【3】 ステップごとに次のような規則を設定していく

| 規則の種類 | [プログラム(P)] |

| プログラム | [参照(R)...]ボタンで ●●●.exe を選択 |

| 操作 | [接続をブロックする(K)] |

| プロファイル | チェックマーク3つのままで |

| 名前 | 「●●●.exeのブロック」みたいな名前を自由に |

ウィンドウ画面右側の一覧リストに赤丸+斜線の無効マークが表示されて外部通信が遮断されます。

ファイアウォールでウイルス対策

ウイルスメール で手元に来る不正なスクリプトファイル、アダルト動画配信サイトを装う詐欺サイトで配布されるワンクリックウェア、標的型サイバー攻撃メールで採用されるショートカットウイルス… ファイアウォールを活用した無料ウイルス対策のブログ記事です♪

- ファイアウォール活用でウイルス感染防ぐ設定 3つのファイルで無料対策強化

http://fireflyframer.blog.jp/19064221.html - ワンクリウェア感染防止に無料ウイルス対策2つ mshta.exeと.hta拡張子ファイル

http://fireflyframer.blog.jp/19063896.html - ショートカットウイルスの感染手口と無料対策 拡張子lnk表示されない

http://fireflyframer.blog.jp/19064072.html